تقنيات حديثة: كيف تطورت أساليب تمويل الإرهاب في جنوب شرق آسيا في ٢٠٢٦؟

لم تكن ” ظاهرة الإرهاب” بعيدة عن التحولات التكنولوجية التي يشهدها العقد الحالي، فنظرًا لسرعة وكفاءة الأنظمة التكنولوجية فقد أصبحت تدخل في كل المجالات والأنشطة بلا استثناء، فالعصر الرقمي غير مشهد تمويل الإرهاب في منطقة جنوب شرق آسيا بشكل خاص، حيث تُستخدم تقنيات المعلومات، مثل تقنية البلوك تشين، والأصول المشفرة و المنصات الرقمية بشكل استراتيجي؛ لإخفاء التدفقات النقدية والتهرُب من السلطات.

فعلى الرغم أنه في عام 2023، شهدت إندونيسيا ما يُعرف بظاهرة ” إنعدام الهجمات”، حيث أنها فترة لم تشهد أي هجمات إرهابية واسعة النطاق، وهذا لا يعني نهاية الإرهاب، لكنه يعكس تهديدًا متطورًا ينتقل من الإنترنت؛ لتجنيد عناصر متطرفة من الإفراد، وهو الأمر الذي يوضح التطور التكنولوجي الذي شهده ملف الإرهاب في هذه المنطقة.

وتأسيسًا على ما سبق يتطرق هذا التحليل إلى التعرف على مؤشرات تحليلية لظاهرة الإرهاب في منطقة جنوب شرق آسيا، فضلًا عن توضيح أبعاد التحول والتطور في تمويل الجماعات الإرهابية في هذه المنطقة.

مؤشرات الإرهاب:

تعكس مؤشرات الإرهاب في منطقة شرق آسيا عمق الظاهرة في هذه المنطقة، وهو ما يتضح على النحو التالي:

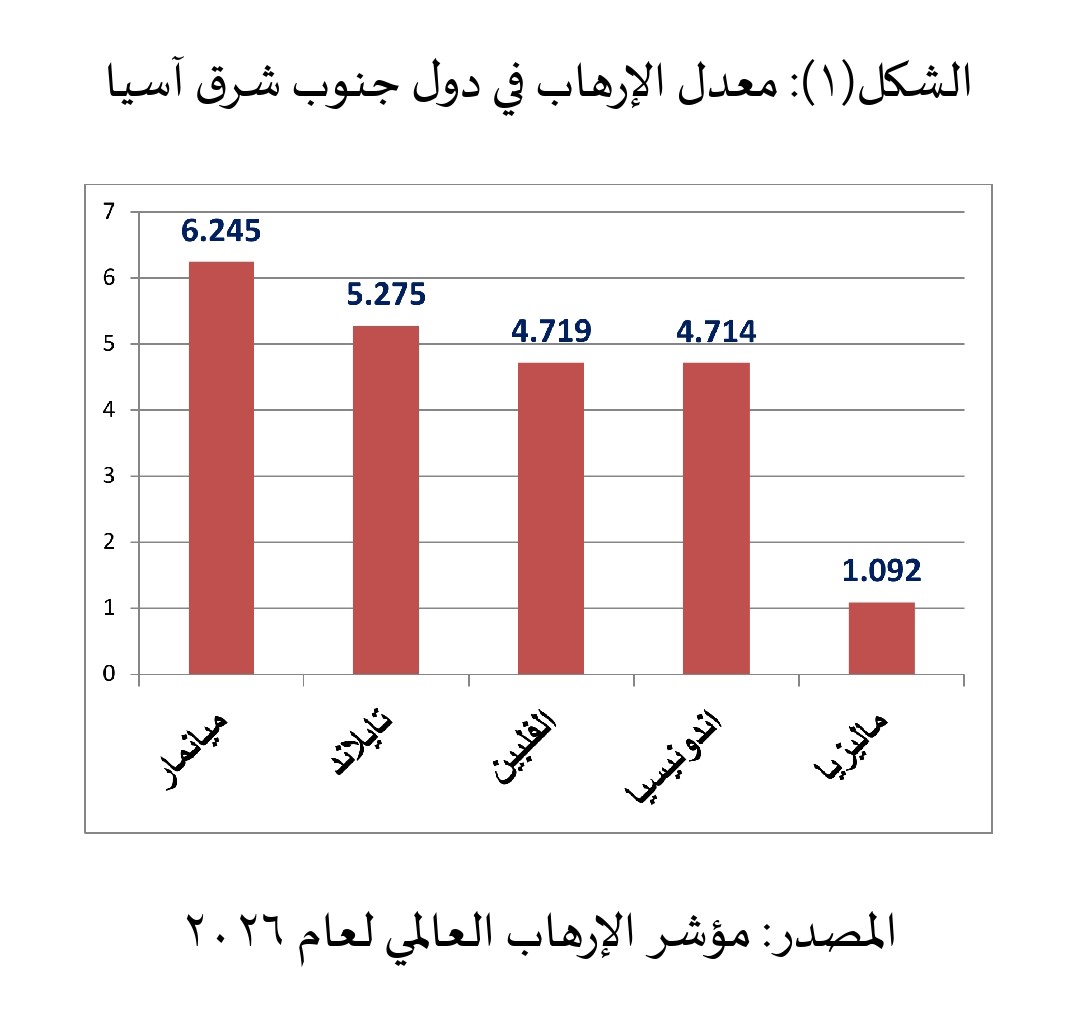

(-) معدل العمليات الإرهابية: أوضح مؤشر الإرهاب العالمي لعام 2026 الذي يوضحه الشكل(1) حجم الإرهاب في دول جنوب شرق آسيا، فما بين 6 إلى 8 يعتبر مؤشر مرتفع، وما بين 4 إلى 6 يعتبر مؤشر متوسط، أما بين صفر إلى 2 يعتبر منخفض جدًا، وبالتالي فدول جنوب شرق آسيا لا تتفق في معدلات الإرهاب داخلها، بل يرتفع بشكل كبير في ميانمار وتايلاند، حيث أن المؤشر 6.2 و 5.27 على التوالي، ثم يلي ذلك كل من الفلبين واندونيسيا، وتأتي ماليزيا في مستوى ارهاب منخفض جدًا بالنسبة لباقي الدول، حيث بلغ المؤشر داخلها 1.09.

ومن هنا يمكن القول إن معدل العمليات الإرهابية في جنوب شرق آسيا منخفض نسبيًا في 2026 مقارنة ببؤر عالمية أخرى، لكنه لم يختفِ؛ بل تغير من إرهاب منظم عابر للحدود إلى خلايا صغيرة وتطرف رقمي وهجمات فردية، ما يجعل التهديد أقل عددًا لكنه أكثر صعوبة في الاكتشاف المبكر.

(-) الأساليب المستخدمة: شهدت الأساليب الإرهابية المستخدمة في جنوب شرث آسيا تطورًا واضحًا في عام 2026، إذ انتقلت من العمليات التقليدية واسعة النطاق إلى أنماط أكثر مرونة وتعقيدًا يصعب رصدها أمنيًا، ففي العقدين الماضيين، ارتبطت المنطقة بهجمات كبيرة ومنسقة مثل تفجيرات بالي في عام 2002، لكن نجاح الحكومات في تفكيك الهياكل التنظيمية الكبيرة دفع الجماعات المتطرفة إلى تغيير تكتيكاتها نحو أساليب أقل تكلفة وأكثر انتشارًا، ومن أهم مظاهر هذا التطور هو التحول من التنظيم المركزي إلى الخلايا الصغيرة أو الذئاب المنفردة، حيث أصبحت الهجمات تُنفذ بواسطة أفراد متأثرين بالدعاية المتطرفة عبر الإنترنت دون ارتباط تنظيمي مباشر، ويُلاحظ ذلك خصوصًا في إندونيسيا وماليزيا وسنغافورة.

ومن ناحية أخرى برز الفضاء الرقمي كساحة رئيسية للعمل الإرهابي، حيث أصبحت الجماعات الإرهابية تستخدم تطبيقات مشفرة مثل تليجرام ومنصات التواصل الاجتماعي للتجنيد ونشر المواد الدعائية، والتحريض على تنفيذ عمليات فردية.

وعلى سبيل المثال في مارس 2026 نقلت تقارير دولية أن سلطات سنغافورة و إندونيسيا أعربت عن قلقها من مراهقين شباب تم استقطابهم عبر الإنترنت من خلال محتوى يميني متطرف أو دعائي عنيف، كما أكدت تقارير أمنية أن التهديد في سنغافورة لا يزال مرتفعًا؛ بسبب الأفراد الذين يتطرفون ذاتيًا عبر الإنترنت دون ارتباط مباشر بتنظيمات ارهابية. وبذلك يتضح التحول التقني الكبير في دول منطقة جنوب شرق آسيا، وتأثيره على تطور الإرهاب.

تطور طرق التمويل:

يُمكن التعرف على التحول في أنماط تمويل الجماعات الإرهابية في جنوب شرق آسيا من خلال النقاط التالية:

(-) أليات التمويل التقليدية: اعتمدت ألية تمويل تنظيم القاعدة وفروعه في منطقة جنوب شرق آسيا على شبكة المنظمات غير الحكومية والجمعيات الخيرية التي أُنشئت في ذروة الغزو السوفيتي لأفغانستان في ثمانينات القرن الماضي، حيث استخدمت هذه المنظمات؛ لتوجيه الأموال والموارد والإمدادات والمجندين إلى حركة المجاهدين، فكانت هذه الأموال تأتي من التبرعات والزكاة ” الصدقة المفروضة” من المسلمين في جميع أنحاء دول العالم، وبالتالي استغل تنظيم القاعدة هذه المنظمات غير الحكومية والجمعيات الخيرية، واعتمد عليها كمصادر حيوية للأموال ووسائل الدعم الأخرى، مستغلها كواجهات وأغطية شرعية لأنشطته.

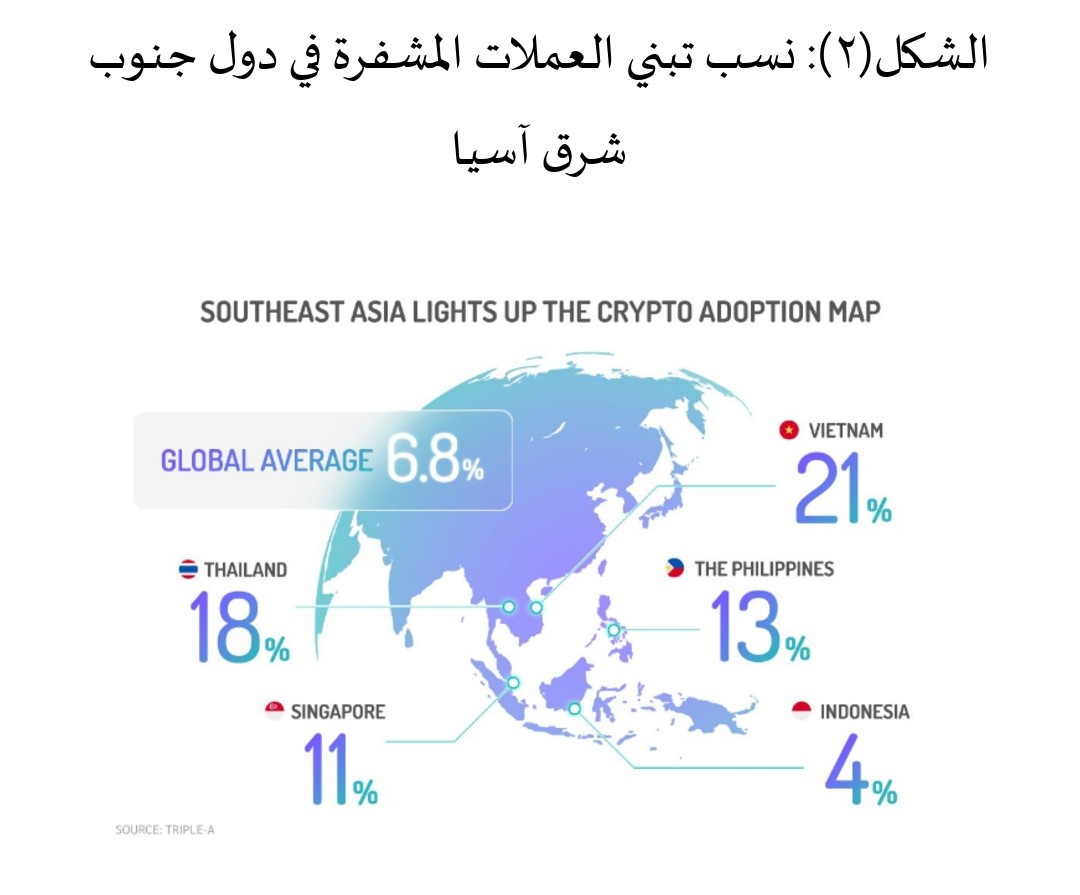

(-) الاعتماد على العملات المشفرة: قدرت شركة TRM تدفقات غير مشروعة للعملات المشفرة بقيمة قياسية بلغت 158 مليار دولار أمريكي في عام 2025، بارتفاع نسبته 145% عن عام 2024، وهو ما نتج عن قيام الجماعات الإرهابية في جنوب شرق آسيا بتكثيف استخدام العملات المشفرة كوسيلة لجمع الأموال وتحويلها؛ لتجنب الكشف عنها، خاصة أن منطقة جنوب شرق آسيا تضم أعداد كبيرة من مستخدمي العملات المشفرة، حيث يبلغ متوسط معدل استخدام العملات المشفرة في جنوب شرق آسيا نحو أكثر من 3.65%، بالإضافة إلى ذلك كشف تقرير صادر عن شركة الاستثمار الجريء “وايت ستار كابيتال” أن جنوب شرق آسيا موطن لـ 600 مقر رئيسي لشركات العملات المشفرة أو تقنية البلوك تشين، فكما يوضح الشكل (2) فجنوب شرق آسيا تُهيمن على خريطة العملات المشفرة العالمية،إذ يصل معدل التبني في فيتنام 21%، تليها تايلاند بنسبة 18%، ثم الفلبين بنسبة 13%، ثم سنغافورة بنسبة 11%، وهى نسب أعلى من المعدل العالمي الذي يبلغ 6.8%، وأخيرًا تأتي أندونيسيا بنسبة 4%، وهي نسبة كبيرة للغاية بالمقارنة بعدد السكان.

وفي هذا النطاق فإن هذا الانتشار لمجتمع تقنية البلوك تشين في منطقة جنوب شرق آسيا، عزَز من قوة الجماعات الإرهابية، حيث تقوم بغسل الأموال من خلال البيتكوين، المُخزنة على الأجهزة عن طريق اختراق أمن العملات الافتراضية، واستخدام أجهزة الصراف الآلي للعملات المشفرة في مختلف البلدان.

ففي إندونيسيا طورت جماعات مثل الجماعة الإسلامية (JIL) ومجاهدي إندونيسيا الشرقية (MIT) والخلايا الناشئة أساليب تمويلها من الحوالات والزكاة التقليدية إلى استخدام العملات المشفرة وأنظمة الدفع الرقمية؛ للتهرب من الرصد، وفي الفلبين أشارت التقارير إلى أن جماعات مرتبطة بتنظيم داعش استخدمت العملات الرقمية ضمن عمليات غسل الأموال وتمويل الأنشطة في منطقة مينداناو.

ومن الجدير بالذكر هنا أن انتشار الجرائم المالية الرقمية في جنوب شرق آسيا تعكس هشاشة الأنظمة المالية أمام استغلال الجهات الفاعلة غير الحكومية، بما في ذلك الجماعات الإرهابية، فعمليات الاحتيال والاستثمارات الوهمية المنتشرة في بعض دول جنوب شرق آسيا مثل سنغافورة، لا تقتصر على توليد أرباح غير مشروعة هائلة فحسب، بل توفر أيضًا قنوات بديلة لتمويل الأنشطة الإرهابية، خاصة من خلال عمليات غسل الأموال عبر الحدود، فالجماعات الإرهابية تستخدم محافظ العملات المشفرة المجهولة، ومنصات تحويل الأموال الرقمية، فوفقًا لمركز شكاوي جرائم الإنترنت التابع لمكتب التحقيقات الفيدرالي(IC3)، فإن حجم الخسائر المبلغ عنها من عمليات الاحتيال هذه قدرت بنحو 7.2 مليار دولار في عام 2025، وتُدار هذه العمليات إلى حد كبير من مجمعات صناعية ضخمة في دول مثل بورما وكمبوديا.

وفي عام 2024 افاد مكتب المدعي العام لجمهورية إندونيسيا أنه تم رصد معاملات غير قانونية بالعملات المشفرة بقيمة 1.3 تريليون روبية، معظمها مرتبط بأنشطة غسل الأموال، بما في ذلك غسل الأموال المشتبه في استخدامه في الشبكات الإرهابية. وكثيراً ما تُستخدم ممارسات مثل التلاعب بالعملات المشفرة، وخلط العملات، واستخدام جسور الربط بين سلاسل الكتل لإخفاء مصدر الأموال، مما يؤكد الحاجة المُلحة لتطوير أنظمة كشف مبكرة قائمة على التكنولوجيا.

(-) استخدام حسابات وهمية: ينتشر في جنوب شرق آسيا استخدام حسابات وهمية أو حسابات بأسماء آخرين، إما باستخدام هويات أفراد حقيقين من العائلة أو بطاقات هوية مزورة، بهدف تجنب الكشف أثناء التتبع، إذ تسمح هذه الحسابات بإخفاء هوية الممولين والمتلقين وتجاوز أنظمة الامتثال المالي التقليدية، ومع توسع استخدام المحافظ الإلكترونية ومنصات التجارة الرقمية في دول مثل اندونيسيا وماليزيا والفلبين، أصبحت الحسابات الوهمية أداة فعالة؛ لتحريك مبالغ صغيرة ومتكررة يصعب رصدها، ففي أبريل 2026 أعلنت الولايات المتحدة الأمريكية اتهامات ضد شبكات احتيال تعمل من ميانمار و كمبوديا، استخدمت مواقع وهمية وتطبيقات مزيفة وحسابات تنتحل صفة بنوك وجهات أمنية؛ لسحب أموال الضحايا، وهو ما تقوم به الجماعات الإرهابية؛ للقيام بتحويلات عبر الحدود.

وفي هذا النطاق حذر مكتب الأمم المتحدة المعني بالمخدرات (UNODC)في 2026 من تطور الجريمة المنظمة في جنوب شرق آسيا باستخدام الذكاء الاصطناعي، المحافظ الرقمية، والهويات الوهمية، فهذه البيئة توفر بنية جاهزة يمكن أن تستغلها الجماعات المتطرفة أيضًا.

(-) استخدام منصات تداول العملات الرقمية: ارتفع استخدام منصات تداول العملات الرقمية، بما في ذلك التي تعمل بنظام الند بالند (P2P)، والتي تسمح بإخفاء المعاملات تحت ستار أنشطة قانونية كاستثمارات أو تحويلات مالية، ففي أبريل 2026 أدانت السلطات الإندونيسية 3 أفراد في قضايا تمويل الإرهاب، بعد تتبع محافظ رقمية وتحويلات على البلوك تشين، وأشارت التقارير إلى أن أحد المتهمين حوَل أكثر من 49 ألف دولار أمريكي من UNDST عبر 15 عملية إلى منصة تداول أجنبية، ثم ارتبطت الأموال بشبكة مرتبطة بـ داعش.

في ضوء ما سبق، يتضح أن تطور أساليب تمويل الإرهاب في جنوب شرق آسيا بحلول عام 2026 يعكس انتقال الجماعات المتطرفة من النماذج التقليدية القائمة على التبرعات المباشرة والأنشطة المحلية المحدودة، إلى شبكات أكثر مرونة وتعقيدًا تعتمد على التكنولوجيا الرقمية، والاقتصاد غير الرسمي، والجريمة المنظمة العابرة للحدود. فقد أصبح استخدام المحافظ الإلكترونية، والعملات المشفرة، والتحويلات غير الرسمية، إلى جانب التهريب والابتزاز والخطف، من أبرز الأدوات التي تمنح تلك الجماعات قدرة أكبر على التخفي والاستمرار. وفي المقابل، أدركت دول المنطقة أن المواجهة الأمنية وحدها لم تعد كافية، فعملت على تعزيز التعاون الاستخباراتي والمالي، وتحديث التشريعات، وتوسيع الرقابة على المعاملات المشبوهة. ومع ذلك، تبقى التحديات قائمة بسبب الطبيعة الجغرافية المعقدة للمنطقة وتفاوت القدرات المؤسسية بين دولها. ومن ثم، فإن الحد من تمويل الإرهاب في جنوب شرق آسيا يتطلب مقاربة شاملة تجمع بين التنمية الاقتصادية، والحوكمة الرشيدة، والتنسيق الإقليمي، والرقابة الرقمية المستمرة، بما يضمن تجفيف منابع التمويل وتقليص قدرة التنظيمات الإرهابية على إعادة التكيف مستقبلاً.

-“Terrorism in Southeast Asia”.(2003). https://2u.pw/qC0P7b

-East Asia Forum.(2025).” Indonesia’s terrorist networks are adapting, not disappearing”. https://2u.pw/2gYlJ8

– Sofyan, Prindani.(2025). Funding Modes of Terrorist Groups in the Digital Age: Challenges and Solutions Based on Information Technology. https://sitjournal.com/sitj/article/view/66

– Law Teacher.(2018).” A Study of Terrorist Financing in Malaysia”. https://2u.pw/6f5boK

– Bashar.(2026).” Cryptocurrency as a Form of Terrorist Financing in South and Southeast Asia: An Emerging Challenge”. https://www.worldscientific.com/doi/epdf/10.1142/9789819810550_0003

-Ningsih, Syuryansyah.(2026). “THE REGION THE REGIONALISATION OF BL TION OF BLOCKCHAIN TECHNOL AIN TECHNOLOGY AS ASEAN CYBERSECURITY STRATEGY AGAINST TERRORIST FINANCING THROUGH CRYPTOCURRENCY”. https://scholarhub.ui.ac.id/cgi/viewcontent.cgi?article=1410&context=global